La pesca puede ser una actividad realmente agradable. Pero ser pescado o phishing no es tan divertido. Sí, en realidad es posible que las personas sufran phishing. Al igual que los peces que se pescan son atraídos y asesinados, las personas que son objeto de phishing son engañadas y victimizadas. ¿Qué es exactamente el phishing? Suplantación de identidad es el acto de engañar (generalmente a través de correo electrónico) a las personas para que revelen información confidencial, como contraseñas, números de cuentas bancarias, número de seguro social e información de tarjetas de crédito.

Con información tan sensible en juego, obviamente hay mucho en juego. Lamentablemente, por muy peligrosos que sean, los ataques de phishing son comunes, muy comunes. El informe de fraude en línea de RSA de 2012 indica que hay un promedio de 33,000 ataques de phishing cada mes; y estos son solo los reportados. Debido a que los ataques de phishing son tan peligrosos y frecuentes, definitivamente es importante protegerse de ellos. Esta guía le muestra cómo funcionan los ataques de phishing y cómo protegerse de ellos.

Cómo funcionan los ataques de phishing

El objetivo principal de los estafadores de phishing es robar información. Para hacer esto, los piratas informáticos determinan qué información necesitan y cómo recuperarla. Por lo general, lo hacen enviándole correos electrónicos falsificados o falsos que parecen ser de una empresa legítima como Facebook, Bank of America y LinkedIn. En la mayoría de los casos, le dicen que necesita actualizar su información personal por motivos de seguridad. Así es como podría verse un correo electrónico de phishing:

![]()

Los spammers excepcionalmente agresivos pueden incluso decirle que su cuenta se eliminará de forma permanente si no actualiza su información. Tales tácticas de miedo pueden, de hecho, llevarlo a dar su información personal. Es por eso que muchas personas son víctimas del robo de identidad. Este es un ejemplo de un proceso de ataque de phishing:

- Recibe un correo electrónico que parece ser de una empresa legítima.

- Se le informa que necesita actualizar la información personal por motivos de seguridad.

- Preocupado por la seguridad, hace clic en el enlace que apunta al sitio web falsificado.

- Llegas a un sitio web que se ve exactamente como el real.

- Ingresa su información personal e intenta iniciar sesión.

- El hacker ahora tiene su información: acaba de ser víctima de phishing. Estás a merced del “phisherman” o hacker. Pueden secuestrar su cuenta, gastar mucho o vender la información de su cuenta en el mercado negro en línea.

Como puede ver, solo se tarda alrededor de un minuto o menos en ser pirateado. Afortunadamente, puedes protegerte. Siga estos consejos a continuación.

Cómo protegerse: 4 pasos simples

1. Busque su nombre en el correo electrónico. La mayoría de los ataques de phishing se dirigen a un gran grupo de personas. Como resultado, a los piratas informáticos realmente no les importa la información individualizada, solo quieren piratear tantas cuentas como sea posible. Por lo tanto, antes de ser cauteloso cuando vea algo como «Estimado cliente».

2. No hagas clic en el enlace. En lugar de hacer clic en el enlace, pase el cursor sobre él. A continuación, aparecerá una notificación emergente de la dirección del enlace. Si el enlace revela que el sitio web no es de la empresa real, no haga clic en él.

![]()

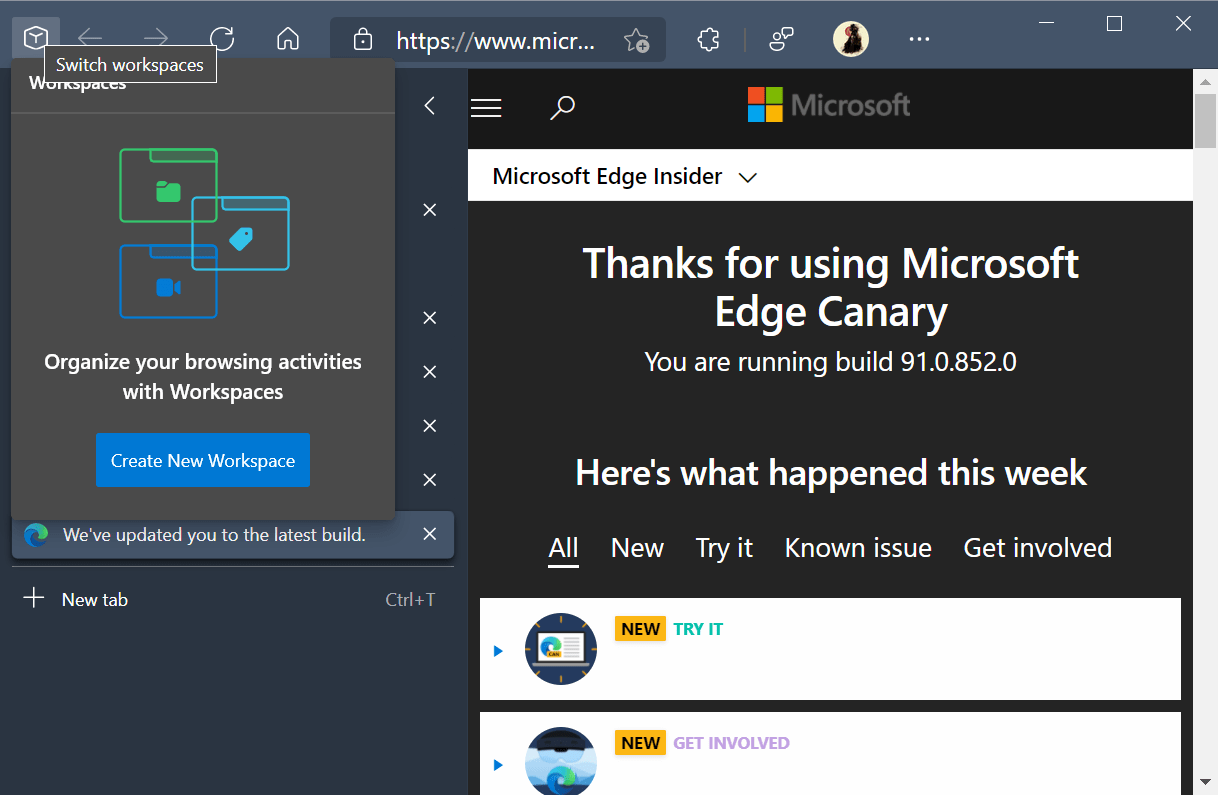

3. Eche un vistazo de cerca a la URL. Si hizo clic en un enlace, aún puede determinar si el sitio es falso. Eche un vistazo al campo de dirección web en la parte superior de su pantalla. En la mayoría de los casos, las páginas de inicio de sesión seguras, como las redes sociales y los bancos en línea, comienzan con «https» en el campo de dirección. Si no lo ves, no inicies sesión.

4. Buscar errores gramaticales. Si bien los piratas informáticos son buenos para robar y divulgar información, sus habilidades sintácticas y ortográficas a menudo son mediocres. Por lo tanto, si el correo electrónico no es profesional y tiene errores gramaticales, no haga clic en el enlace.

5. Utilice software anti-phishing. Estas aplicaciones suelen venir con un paquete de seguridad de Internet. Detectan phishing y sitios web y evitan que divulgues información.

¿Es usted demasiado inteligente para ser phishing?

Algunas personas pueden razonar que son demasiado expertas en informática o simplemente demasiado inteligentes para ser objeto de suplantación de identidad. ¡No te engañes! Muchas grandes corporaciones han sufrido ataques de phishing. Sin duda, ha visto y oído hablar de ataques de pirateo exitosos lanzados en redes sociales e incluso en sitios gubernamentales.

Un tipo de ataque de phishing que es particularmente peligroso es el spear phishing. A diferencia de la mayoría de los ataques de phishing, el phishing selectivo se enfoca en una persona, empresa, grupo o corporación específica. Esto significa que el hacker puede lanzar ataques más precisos. Por ejemplo, pueden usar su nombre real en lugar de «Estimado cliente». Acepte el hecho de que el phishing es una amenaza grave y esfuércese por seguir los consejos mencionados anteriormente para proteger su información.

Referencias:

Brian Pennington: Informe de phishing

Suplantación de identidad por BigStockPhoto

Danos tu opinión